Принцип действия и классификация сканеров

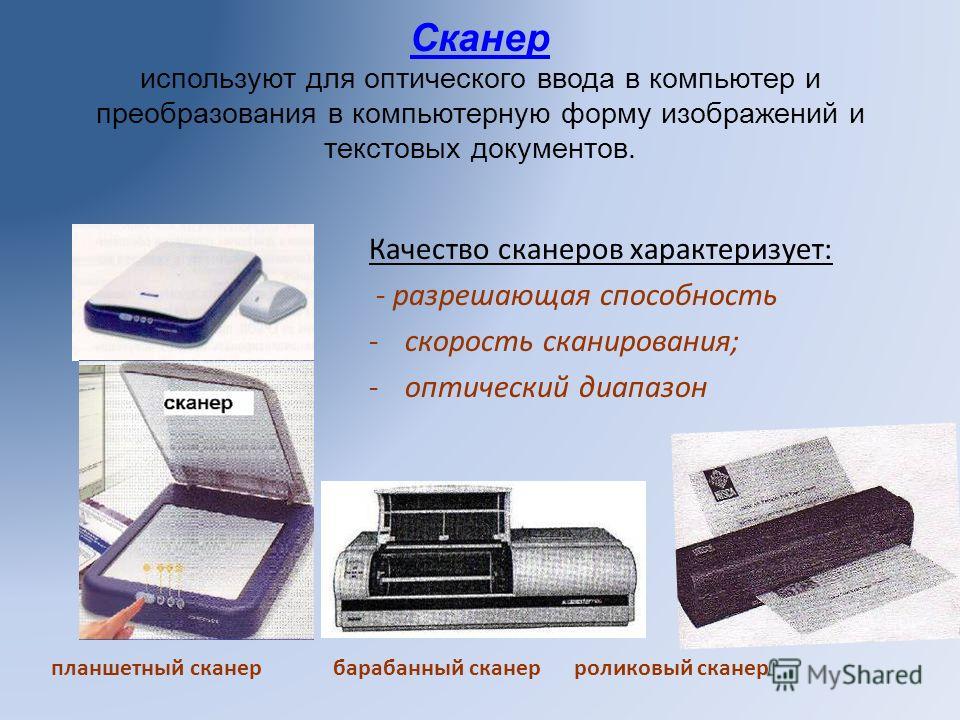

Что такое сканер?

Сканер — это устройство, которое используется для создания точной цифровой копией изображение фото, текст, написанный на бумаге, или даже объект. Это цифровые изображения могут быть сохранены в файл на вашем компьютере и может использоваться, чтобы изменить/улучшить изображения или применять его в Интернете. Наиболее часто используемый планшетный сканер, в котором вы копируете объект на оконном стекле. Сканированное изображение передаётся на ваш компьютер. Изображение и текст получаются именно через процесс оптического распознавания символов [OCR].

Исторический сканеры берет свое начало от устройств ввода телефотографий, которые в основном используются в типографии. Данный сканер состоит из вращающегося барабана, который вращается с максимальной скоростью 240 оборотов в минуту. Используемые сигналы был аналогового характера и передавались через телефонные линии к рецептору.

Типы сканеров

1. Барабанные Сканеры

Барабанный сканер был первый в мире сканер. Это было сделано в 1957 году в США Национальное Бюро стандартов. Первый снимок был черно-белый с разрешением 176 пикселей.

Этот сканер используется в основном в издательской индустрии. В данной технологии, используются для сканирования так называемые фотоэлектронные умножители (PMT).

Как видно из названия, барабанный сканер состоит из барабана (цилиндра) на вершине которого установлен сканируемый документ. Этот цилиндр вращается с очень высокой скоростью и, следовательно, объект, расположенный на нем доставит копию изображения с помощью высокоточной оптики. Хотя прецизионная оптика передает свет, отраженный от поверхности изображения, они будут восприняты датчик в PMT. Оно будет получено с помощью фильтра в PMT и реплики.

Размер изображения зависит от конструкции барабана производителя.

Этот сканер находит свое применение в издательской сфере из-за его способности улавливать мельчайшие детали из пленки. Он также имеет преимущество в своей способности контролировать самостоятельно пробную площадь и диафрагму. Эта функция помогает в очистке зерна с негативных пленок, а также цвета пленки во время сканирования. Таким образом, они также могут в производить сканирование с высоким разрешением, градации цвета и структуры изображения. Так разрешение может быть увеличено до 12 000 точек на дюйм, и они особенно полезны, когда отсканированное изображение необходимо увеличивать.

После изобретения планшетных сканеров, производство барабанных сканеров было ограничено. Планшетный сканер также обладает теми же функциями, но по более низкой себестоимости. До сих пор барабанные сканеры применяются в местах, где необходима печать высокого качества, книги и журналы и многие другие области публикаций.

Планшетный сканер также обладает теми же функциями, но по более низкой себестоимости. До сих пор барабанные сканеры применяются в местах, где необходима печать высокого качества, книги и журналы и многие другие области публикаций.

2. Планшетные сканеры

Планшетный сканер на сегодняшний день является наиболее часто используемой машиной для сканирования. Они также называются настольными сканерами. Подробное описание планшетных сканеров будут приведены ниже. Они используют прибор с так называемой зарядовой связью (CCD) для сканирования объекта.

3. Ручные сканеры

Эти устройства нашли свою популярность в начале 90-х годов. Ручные сканеры используются для сканирования документов путем перетаскивания сканера по поверхности документа. Они доступны как документ-сканеры, а также 3-D сканеры. Это сканирование будет эффективным, только с устойчивым руки, иначе изображение может выглядеть искаженным. Они имеют датчики для определения коэффициента искажений и показатель будет указан в оповещении если движение сканеру слишком быстрое.

У них также есть кнопка Пуск, которая запускает процесс сканирования. Они синхронизируются с компьютером, а также имеют автоматическое оптическое разрешение. Сканеры также имеют светодиоды, которые подсвечивают изображения для сканирования. Для качественного изображения могут быть использованы специальные справочные маркеры, доступные в устройстве, которое помогают компенсировать искажения.

Хотя получается плохое качество изображения, но зато происходит быстрое сканирование текстов этим устройством.

4. Плёночные сканеры

Этот прибор изготовлен специально для сканирования позитивных и негативных фотографических изображений. Фотография вставляется в носитель. Он будет перемещается шаговым двигателем и процесс сканирования производится с помощью CCD-датчиков. Выходные данные передаются в компьютер.

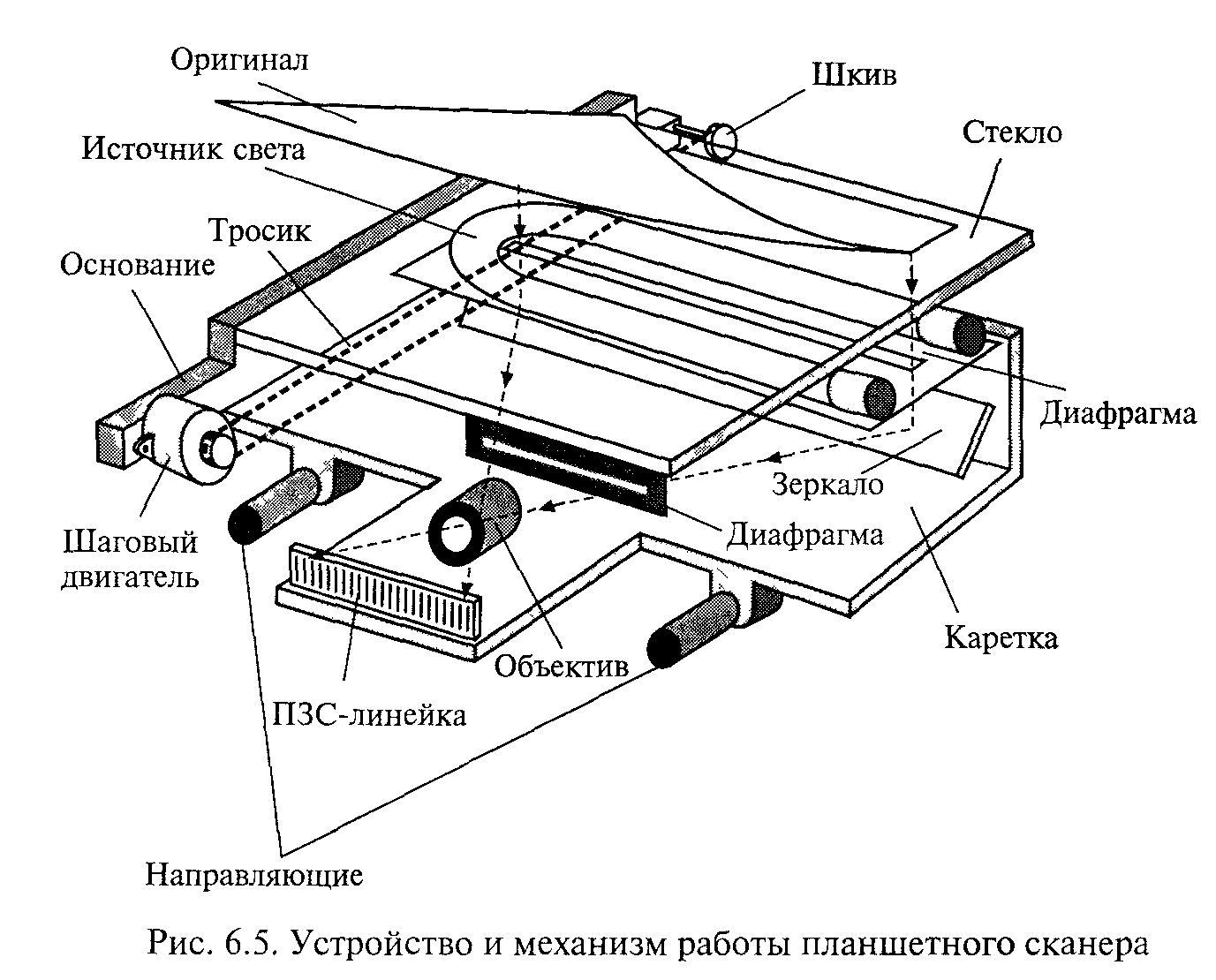

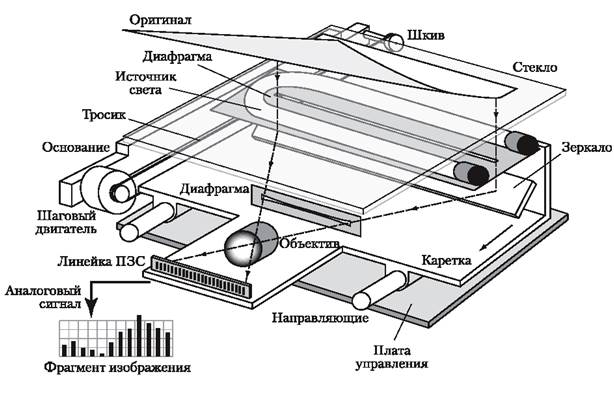

Работа планшетного сканера

Главное отличие старых и современных сканеров в типе датчика изображения. В старых сканерах использовался фотоэлектронный умножитель [PMT]. Для современных сканеров используется прибор с зарядовой связью [CCD]. CCD-матрица используется для захвата света от сканера, а затем преобразует его в пропорциональные электроны. Развитых зарядов будет больше, если больше интенсивность света, который попадает на датчик.

Для современных сканеров используется прибор с зарядовой связью [CCD]. CCD-матрица используется для захвата света от сканера, а затем преобразует его в пропорциональные электроны. Развитых зарядов будет больше, если больше интенсивность света, который попадает на датчик.

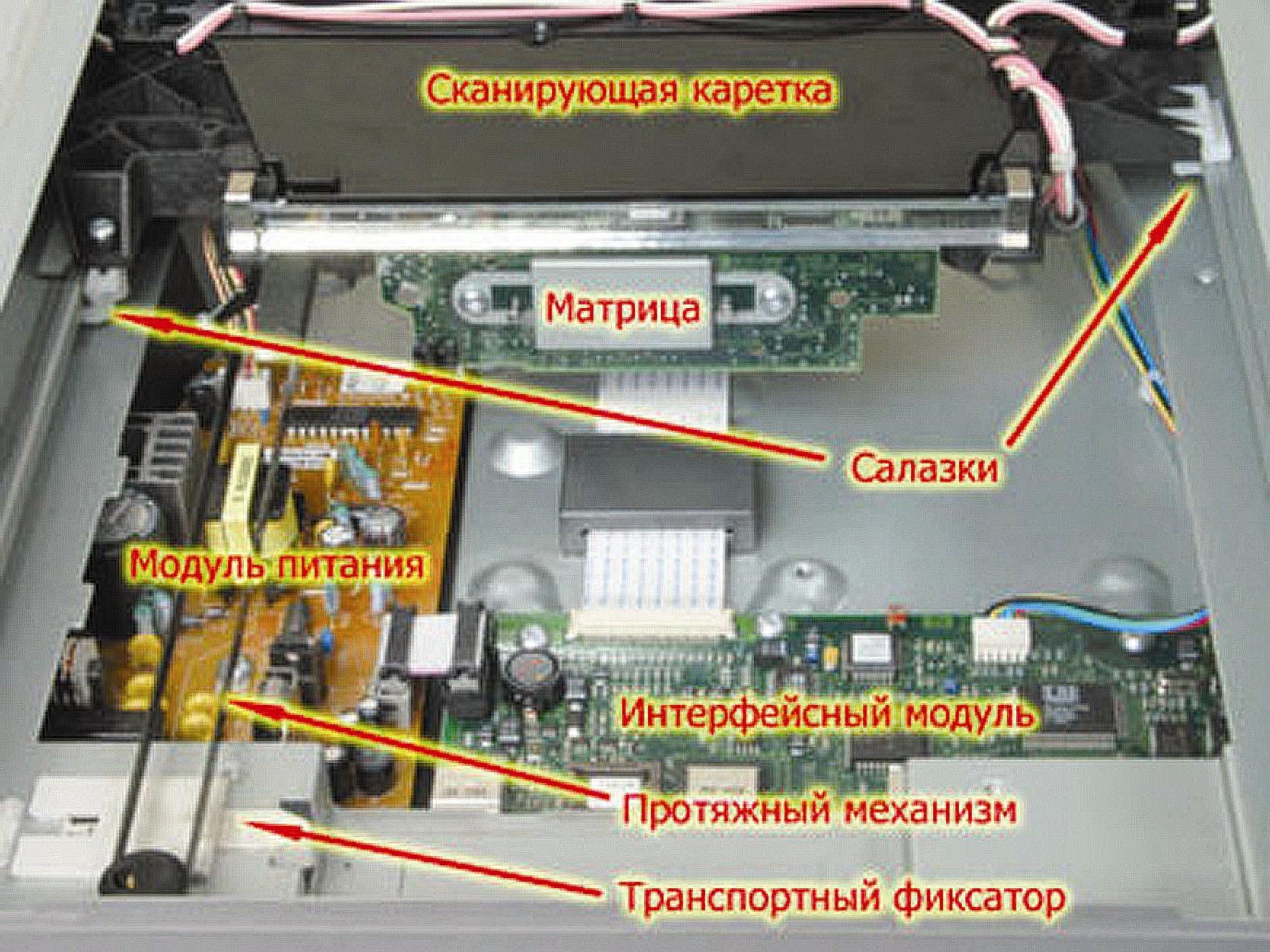

Любой планшетный сканер будет иметь следующие устройства:

Прибор с зарядовой связью (CCD) массив

-

Сканирующая головка

- Шаговый двигатель

Объектив

Блок питание

Схема управления

Интерфейсные порты

Зеркала

Стеклянная пластина (окно)

Лампа

Фильтры

Стабилизатор

Ремень

Крышка

Хотя конфигурация указанных выше компонентов различается в зависимости от конструкции производителя, но основными конструкции похожи.

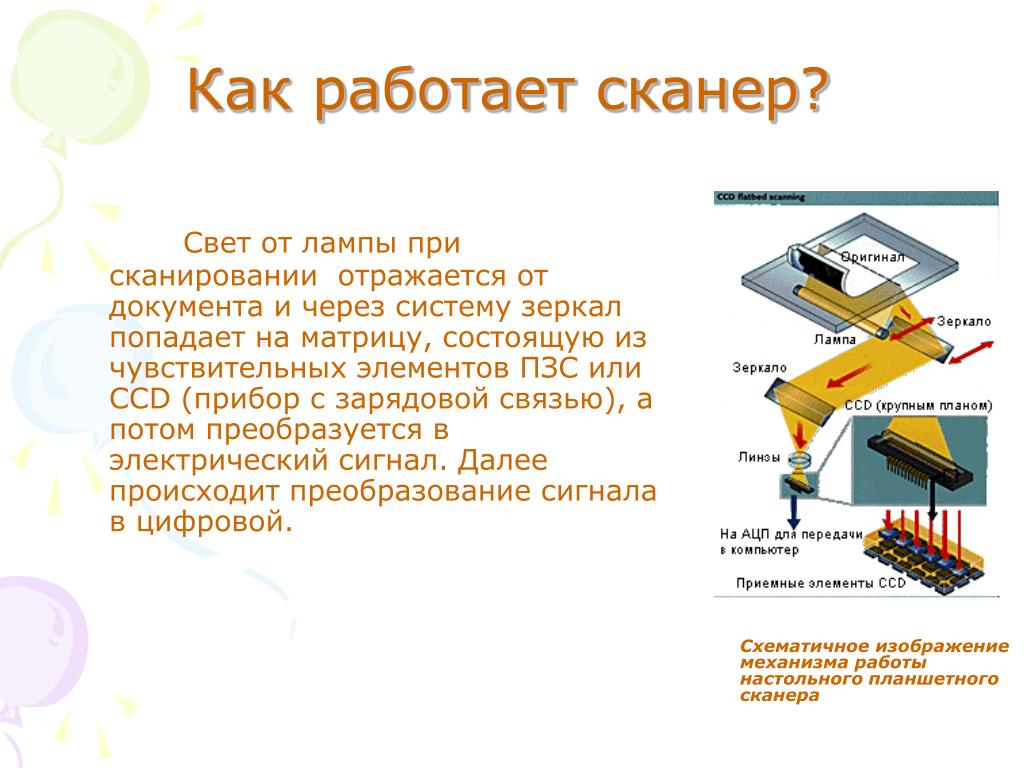

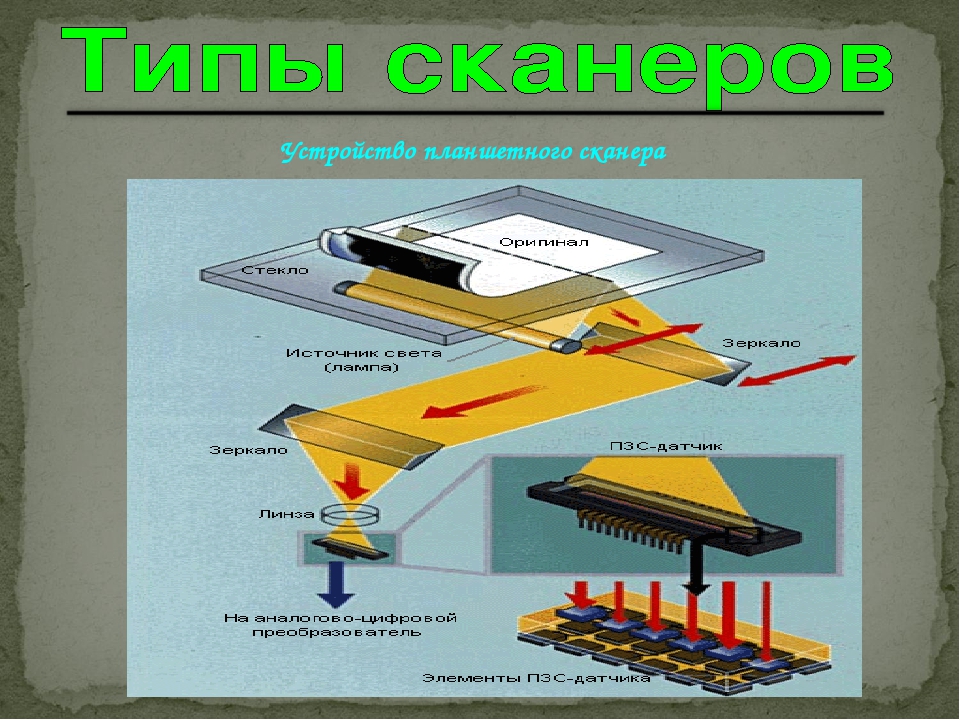

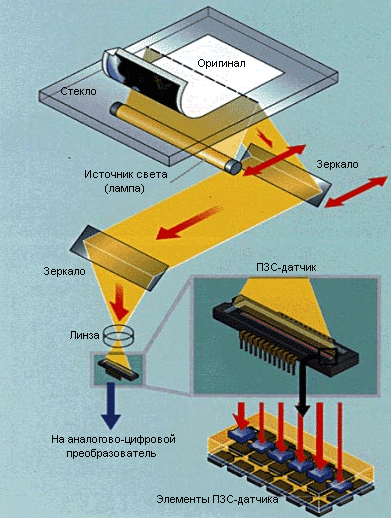

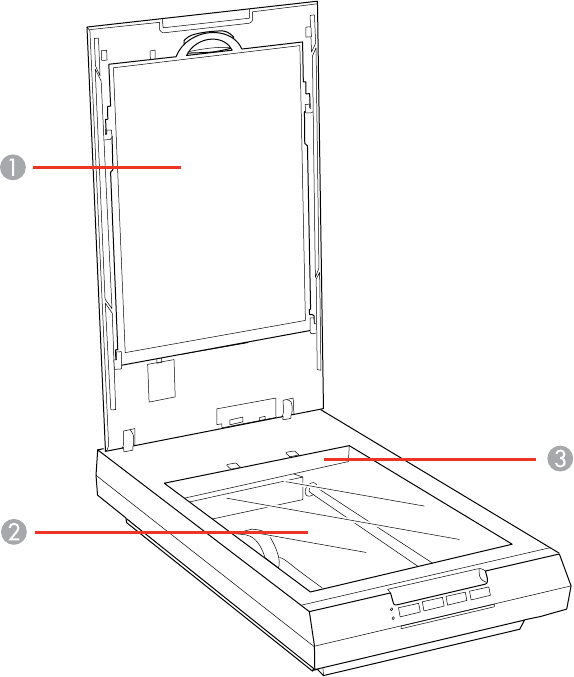

Сканер состоит из плоской прозрачной стеклянной пластины, под которой закреплены CCD-датчики, лампы, линзы, фильтры и зеркала. Документ должен быть размещен на стеклянной пластине. Там также есть крышка, чтобы закрыть сканер. Эта крышка может быть белого или черного цвета. Этот цвет помогает в обеспечении единообразия в фоновом режиме. Эту равномерность обеспечивает сканеру программное обеспечение для определения размера сканируемого документа. Например, если сканировать страницу из книги, Вы не сможете использовать крышку.

Лампа улучшает текст при сканировании. Большинстве сканеров используются флуоресцентные лампы с холодным катодом (CCFL).

Шаговый двигатель под сканером отвечает за перемещение сканирующей головки от одного конца до другого. Движение медленное и управляется ремнём. Сканирующая головка состоит из зеркала, объектива, CCD-датчиков, а также фильтра. Сканирующая головка перемещается параллельно стеклянной пластины и тоже в постоянном движении. Поскольку отклонение может произойти в ходе движения, а стабилизатор будет обязан его скомпенсировать. Сканирующая головка перемещается от одного конца машины к другому. Когда она достигает другого конца сканированного документа процесс завершается. Для некоторых сканеров, используется двухстороннее сканирование, в которых сканирующая головка должна вернуться к своей первоначальной позиции, чтобы обеспечить полное сканирование.

Поскольку отклонение может произойти в ходе движения, а стабилизатор будет обязан его скомпенсировать. Сканирующая головка перемещается от одного конца машины к другому. Когда она достигает другого конца сканированного документа процесс завершается. Для некоторых сканеров, используется двухстороннее сканирование, в которых сканирующая головка должна вернуться к своей первоначальной позиции, чтобы обеспечить полное сканирование.

Когда сканирующая головка перемещается под стеклом, свет от лампы бьет в документе и отражается с помощью зеркал под углом один к другому. По конструкции устройства могут быть установлены 2 зеркала, или 3 зеркала. Зеркала будут ориентированы таким образом, что отраженный образ будет искажать меньшую поверхность. В конце концов, изображение достигает объектив, которые пропускает его через фильтр и вызывает образ, чтобы быть сосредоточены на CCD-датчики. CCD-датчики преобразуют свет в электрические сигналы, которые весьма интенсивные.

Электрические сигналы будут преобразованы в формат изображения на компьютере.

Существует также способ однопроходного сканирования, в котором изображение, захватываемое объективом, будет разделено на три части. Эти предметы будут проходить сквозь любые цвета составных фильтров. Затем будут использованы CCD-датчики. Таким образом одноцветного изображения будут объединены в сканере.

В ряде новых сканеров, контактный датчик изображения [CIS], заменил датчик CCD. Хотя этот метод не так дорог, как CCD-сканер, качество изображения и разрешение значительно ниже.

Параметры сканера

Разрешение изображения является одним из основных параметров сканера. Каждый сканер варьируется в зависимости от его разрешения и, следовательно стоимости. Характеристика может быть выражена в пикселях на дюйм (PPI), а также в виде образцов на дюйм (SPI). Но, вместо того чтобы определить правильное оптическое разрешение сканера производители в основном публикуют интерполированное разрешение сканера. Последний планшетный сканер имеет интерполированное разрешение 5400 PPI и почти 12 000 точек на дюйм, как у барабанного сканера.

Каждый сканер варьируется в зависимости от его разрешения и, следовательно стоимости. Характеристика может быть выражена в пикселях на дюйм (PPI), а также в виде образцов на дюйм (SPI). Но, вместо того чтобы определить правильное оптическое разрешение сканера производители в основном публикуют интерполированное разрешение сканера. Последний планшетный сканер имеет интерполированное разрешение 5400 PPI и почти 12 000 точек на дюйм, как у барабанного сканера.

Интерполированное разрешение фактически означает увеличение разрешения изображения с помощью программы сканирования. Это делается путем добавления дополнительных точек между ними те, что на самом деле есть в этой матрице. Эти дополнительные пиксели могут быть добавлены только как среднее из соседних пикселей. Предположим, сканер имеет разрешение 300 x 300 точек на дюйм (DPI) и интерполированное разрешение заявленного производителем 600×300 точек на дюйм. Таким образом, дополнительный пиксель добавляется в каждой строке CCD-датчика с помощью программного обеспечения.

Сканер имеет не менее оригинальное разрешение около 300×300 точек на дюйм (DPI). При этом разрешение возрастает с увеличением количества CCD-датчиков, а также с точностью шагового двигателя.

По мере увеличения яркости лампы сканера наряду с использованием высококачественной оптики также увеличивается резкость изображения. Диапазон плотности — еще один параметр, через который мелкие тени и детали, а так же яркость также может быть воспроизведена путем сканирования. Чем выше плотность, тем чётче детали.

Другой используемый параметр — это глубина цвета. В цветном сканировании, глубина цвета определяет количество цветов, которые могут быть воспроизведены с помощью сканера. Хотя 24 бита/пиксель для сканера достаточно, но есть сканеры с 30 битами, 36 битами и они вполне доступены.

Хотя 24 бита/пиксель для сканера достаточно, но есть сканеры с 30 битами, 36 битами и они вполне доступены.

Способы подключения сканера для к компьютеру

Изображение, которое было успешно отсканированно должно быть переведено на наш домашний компьютер для обработки или хранения.

1. Физическое соединение между сканером и компьютером.

Подключение: Параллельное соединение

Это один из древнейших способ и самый медленный способ. Хотя этот Тип соединения является большим экономическим и имел скорость передачи данных до 70 Кбит/с.

Подключение: Интерфейс малых компьютерных систем [интерфейсом SCSI]

Этот метод может быть целесообразным только с помощью карты интерфейса SCSI. Раньше сканеры используются с выделенной плате SCSI. Хотя скорость передачи данных достаточно высока, намного экономичнее и легче соединений, таких как FireWire и USB пришел на его место.

Подключение: Универсальная последовательная шина USB

Подключение USB является последней и наиболее экономичный способ передачи данных. Она имеет скорость до 60 Мбит/с и может быть легко подключен к сканеру.

Она имеет скорость до 60 Мбит/с и может быть легко подключен к сканеру.

Подключение: FireWire

Это самый быстрый из всех вышеприведенных методов. Он был введен в последней высокопроизводительных сканеров и идеально подходит для сканирования изображений с высоким разрешением. Он может передавать данные на максимальной скорости до 800 Мбит/с.

2. Передача информации от сканера к компьютеру

Передача информации от сканера к компьютеру через прикладное программное обеспечение является основным решением. Для этого используются программные интерфейсы [API]. По стандартам API компьютер может передавать данные с любого сканера, даже не зная деталей сканера. Наиболее часто используемое программное обеспечение для передачи изображений из сканера в Adobe Photoshop. Photoshop поддерживает стандарт TWAIN. Если сканер поддерживает тот же стандарт, то возможна передача информации. API используется в большинстве сканеров, а также используется в другом Low-End оборудовании. TWAIN — это просто как водитель, который помогает в общении со всеми другими сканерами с помощью общего языка.

TWAIN — это просто как водитель, который помогает в общении со всеми другими сканерами с помощью общего языка.

Обработанные данные

После попадания в компьютер, фактический объем объекта будет, как несжатое составное изображение. Это изображение может позже отредактировано в Photoshop или других графических программах, чтобы преобразовать его в формат JPEG и сжать с потерями или без потерь сжатого в формат PNG. Если это текстовое изображение, то оно будет преобразовано в .txt файл с помощью программного обеспечения оптического распознавания символов (OCR ). Текст будет точным, в зависимости от четкости ее изображения.

Автоматический метод чистки сканера

Пленки, используемые при проверке могут быть подвержены пыли и царапинам. Современные сканеры имеют встроенную процесс очистки, так называемой инфракрасной очистки. В этом методе инфракрасный луч будет использоваться для сканирования пленки. Когда луч попадает на местами с пылью и царапинами, луч будет отсекаться. Таким образом, определяется правильное положение, размер и форму пыли, которое будет рассчитываться и будет удалено. Большинство современных компаний, таких как Nikon, Microtek и Epson называют эту технику: Digital ICE, в то время как Canon называет эту технику: Film Automatic — Автоматическое ретуширование и улучшение системы [FARE].

Таким образом, определяется правильное положение, размер и форму пыли, которое будет рассчитываться и будет удалено. Большинство современных компаний, таких как Nikon, Microtek и Epson называют эту технику: Digital ICE, в то время как Canon называет эту технику: Film Automatic — Автоматическое ретуширование и улучшение системы [FARE].

Применения сканера

Приложения варьируются в зависимости от типа используемого сканера. Планшетные сканеры в основном применяются для сканирования документов. Но, для больших форматов документов будет использоваться механический сканер .

Существуют ручные сканеры, которые используются для сканирования объекта в зависимости от движения нашей руки [сканер не двигаться сам по себе]. Этот сканер помогает в 3-D сканирование материалов и применяется в промышленных образцах, испытаниях и измерениях устройств, игровых приложениях и так далее. 3-D сканирование также может быть сделано с помощью планетарных сканеров. Существуют также процессы, которые протекают в производстве сочетание 3-D сканеры с цифровыми камерами, так что реалистичные фотографии с истинным цветом может быть получено в 3-D режиме.

Новый концепт, под названием репрографические камеры, проложил свой путь для сканеров в виде цифровых камер. Этот тип сканера имеет много преимуществ, как легкая оцифровки широкоформатных документов, высокая скорость обработки и транспортировки и так далее. Они также производят изображения с высоким разрешением с функцией защиты от сотрясений. Исследования еще продолжаются, чтобы устранить основные недостатки, такие как тени и отражения помех, искажение изображения и низкую контрастностью.

Сканеры также нашли применение в области био-медицинских исследований. Сканеры высокого разрешения с разрешением около 1 мкм/пиксель используются для обнаружения ДНК. Здесь также используются для обнаружения приборы с зарядовой связью (CCD).

Использованные источники

1. http://www.circuitstoday.com/working-of-scanner

Планшетные сканеры | Skanworld.ru

Здравствуйте, дорогие читатели! Добро пожаловать на мой сайт о компьютерных периферийных устройствах. В этом посте я привел общие сведения о планшетных сканерах и их основных характеристиках.

В этом посте я привел общие сведения о планшетных сканерах и их основных характеристиках.

Сканеры являются одним из наиболее распространенных периферийных устройств компьютера. Основная область их применения сканирование печатных оригиналов, таких как старые фотографии, страницы из книг и журналов, рисунки и иллюстрации. Наиболее распространенным видом сканера является планшетный.

Что такое планшетный сканер?

Если брать в общем, то сканер – это устройство для создания цифрового образа материального объекта. Планшетный сканер назван так из-за стеклянной пластины-планшета, на которой располагается сканируемый оригинал. Его коллега, барабанный сканер, использует для этих целей стеклянный барабан. Преимуществом планшетного сканера перед тем же барабанным является то, что для сканирования достаточно просто разместить оригинал на планшет, не подвергая его при этом никаким воздействиям (давлению, изгибу, деформации, вибрации). Поэтому он подходит для хрупких или даже трехмерных объектов.

Устройство

Наиболее важным компонентом планшетного сканера является светочувствительный элемент – CIS или CCD-матрица. Она закрепляется в перемещаемой каретке, вместе с оптической системой и источником света. Работу сканера иллюстрирует рисунок приведенный ниже. При сканировании, свет от источника ( 1) попадает на сканируемую поверхность, отражается от нее, и с помощью системы зеркал (2) и линзы (3) попадает на сенсоры матрицы (4), где преобразуется в серию электронных сигналов.

Размеры

Размеры планшетных сканеров варьируются в зависимости от области применения. Большинство сканеров для дома и малого офиса могут сканировать оригиналы с максимальным размером 8.5дюймов на 11 дюймов (листы формата letter или А4). Более крупные планшетные сканеры подогнаны под листы формата tabloid и могут сканировать оригиналы размером от 11 на 17 дюймов, до 12 на 18 дюймов. Такие модели часто используют в изобразительных студиях и в полиграфии для предпечатной подготовки макетов.

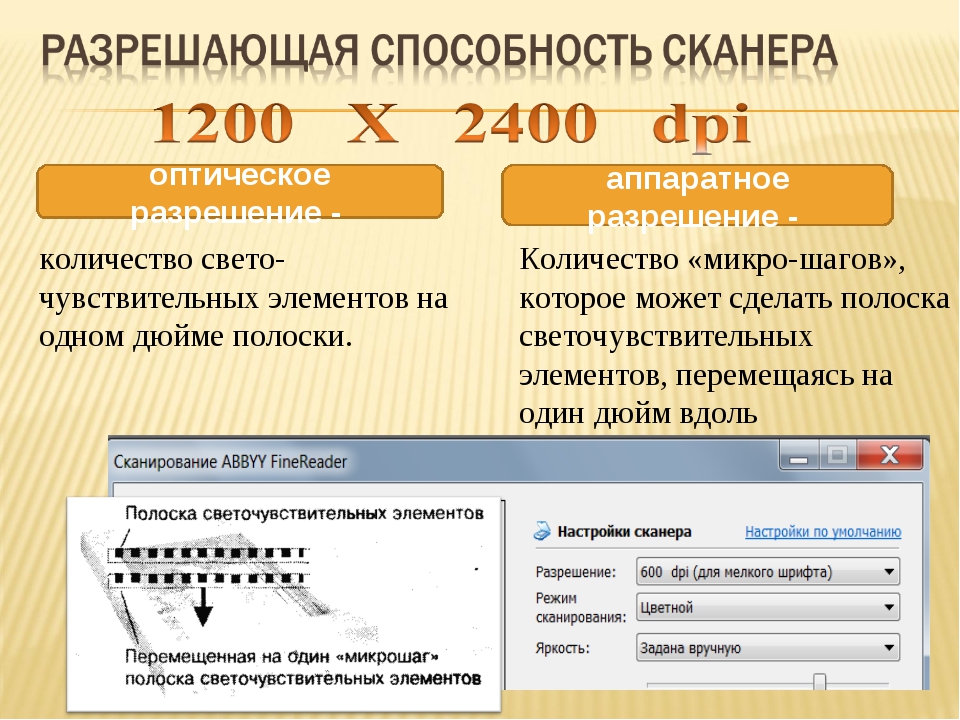

Разрешение

Разрешение сканера во многом определяет качество полученного скана. Оно показывает, на сколько точек разбивается линия сканируемого изображения длиной в один дюйм при оцифровке, и измеряется в точках на дюйм (dpi) или пикселях на дюйм (ppi). В характеристиках планшетного сканера указывают разрешение для двух координат – Х и У. Например, если сканер обеспечивает 4800 точек на дюйм по горизонтали (координата Х) и 9600 по вертикали (координата Y), то говорят, что разрешение этой модели 4800 на 9600 dpi. Хотя многие производители сокращают этот показатель, указывая в характеристиках только разрешение по горизонтали.

Какое разрешение достаточно?

Когда речь идет о разрешении, больше не всегда значит лучше. Планшетные сканеры с высокой разрешающей способностью являются более дорогостоящими. Поэтому, чтобы не переплачивать, стоит определить, какое разрешение вам необходимо. Чем выше качество скана, тем выше качество печати, особенно на больших форматах. При этом файл оцифрованного изображения тоже будет очень большим.

При этом файл оцифрованного изображения тоже будет очень большим.

Разрешение 4800 dpi необходимо для высокого качества печатного продукта. Но принтер или пресс, который будет использован для печати, все же является определяющим фактором качества конечной продукции. Не все устройства вывода могут печатать в высоком разрешении, так что высокая разрешающая способность планшетного сканера при сканировании может оказаться бесполезной.

Если сканированные изображения планируется использовать только для просмотра на экране монитора, сканер высокого класса так же не требуется.

Хорошие универсальные сканеры с разрешением 2400 dpi вполне достаточны для домашнего использования. Если планируется работа только с текстовыми оригиналами (например, с офисной документацией), то вполне достаточно разрешения 600 dpi.

Битовая глубина цвета

Другой важной характеристикой планшетных сканеров является битовая глубина цвета. Чем выше этот показатель, тем большее количество цветов и оттенков можно получить при сканировании. Основная масса дешевых сканеров имеет глубину цвета 24 бита, в то время как более дорогие модели 48 бит. 24-битный цветной сканер будет хорош для цветных графиков и диаграмм. Если вы будете сканировать много фотографий, то лучше использовать устройства с глубиной цвета 48 бит. Планшетные сканеры с глубиной 96-бит могут различать самый широкий диапазон цветов и оттенков, и используются профессионалами для сканирования картин и других оригинальных произведений искусства.

Основная масса дешевых сканеров имеет глубину цвета 24 бита, в то время как более дорогие модели 48 бит. 24-битный цветной сканер будет хорош для цветных графиков и диаграмм. Если вы будете сканировать много фотографий, то лучше использовать устройства с глубиной цвета 48 бит. Планшетные сканеры с глубиной 96-бит могут различать самый широкий диапазон цветов и оттенков, и используются профессионалами для сканирования картин и других оригинальных произведений искусства.

Диапазон цен

Цены планшетных сканеров зависят от их размера, разрешения, скорости сканирования и глубины цвета. Они могут варьироваться от менее чем 100 долларов за простой сканер, для домашнего использования, до 50000 долларов за высококлассную профессиональную модель.

В завершение поста, хочу предложить Вам интересное видео об устройстве планшетного сканера.

с вашего сайта.

Все о 3D-сканерах: от разновидностей до применения

3D-сканер представляет собой специальное устройство, которое анализирует определённый физический объект или же пространство, чтобы получить данные о форме предмета и, по возможности, о его внешнем виде (к примеру, о цвете). Собранные данные в дальнейшем применяются для создания цифровой трехмерной модели этого объекта.

Собранные данные в дальнейшем применяются для создания цифровой трехмерной модели этого объекта.

Создать 3D-сканер позволяют сразу несколько технологий, различающиеся между собой определёнными преимуществами, недостатками, а также стоимостью. К тому же, существуют некоторые ограничения по объектам, которые могут быть оцифрованы. В частности, возникают трудности с блестящими, прозрачными или обладающими зеркальными поверхностями предметами.

Не стоит забывать и том, что сбор 3D-данных важен и для других применений. Так, они необходимы в индустрии развлечений для создания фильмов и видеоигр. Также эта технология востребована в промышленном дизайне, ортопедии и протезировании, реверс-инжиниринге, разработке прототипов, а также для контроля качества, осмотре и документировании культурных артефактов.

Функциональные возможности

Цель 3D-сканера в том, чтобы создать облако точек геометрических образцов на поверхности объекта. В дальнейшем эти точки могут быть экстраполированы для воссоздания формы предмета (процесс, называемый реконструкцией). Если были получены данные и о цвете, то и цвет реконструированной поверхности также можно определить.

Если были получены данные и о цвете, то и цвет реконструированной поверхности также можно определить.

3D-сканеры немного похожи на обычные камеры. В частности, у них есть конусообразное поле зрения, и они могут получать информацию только с тех поверхностей, которые не были затемнены. Различия между двумя этими устройствами в том, что камера передаёт только информацию о цвете поверхности, что попала в ее поле зрения, а вот 3D-сканер собирает информацию о расстояниях на поверхности, которая также пребывает в его поле зрения. Таким образом «картинка», полученная с помощью 3D-сканера, описывает расстояние до поверхности в каждой точке изображения. Это позволяет определить положение каждой точки на картинке сразу в 3 плоскостях.

В большинстве случаев одного сканирования недостаточно для создания полноценной модели предмета. Таких операций потребуется несколько. Как правило, приличное множество сканирований с разных направлений понадобится для того, чтобы получить информацию обо всех сторонах объекта. Все результаты сканирования должны быть приведены к общей системе координат – процесс, называемый привязкой изображений или выравниванием, и только после этого создаётся полная модель. Вся эта процедура от простой карты с расстояниями до полноценной модели называется 3D конвейер сканирования.

Все результаты сканирования должны быть приведены к общей системе координат – процесс, называемый привязкой изображений или выравниванием, и только после этого создаётся полная модель. Вся эта процедура от простой карты с расстояниями до полноценной модели называется 3D конвейер сканирования.

Технология

Существует несколько технологий для цифрового сканирования формы и создание 3D-модели объекта. Однако была разработана специальная классификация, которая делит 3D-сканеры на 2 типа: контактные и бесконтактные. В свою очередь, бесконтактные 3D-сканеры можно поделить ещё на 2 группы – активные и пассивные. Под эти категории сканирующих устройств могут подпадать сразу несколько технологий.

Координатно-измерительная машина с двумя фиксированными взаимно перпендикулярными измерительными руками

Контактные 3D-сканеры

Контактные 3D-сканеры исследуют (зондируют) объект непосредственно через физический контакт, пока сам предмет пребывает на прецизионной поверочной плите, отшлифованной и отполированной до определённой степени шероховатости поверхности. Если объект сканирования неровный или не может стабильно лежать на горизонтальной поверхности, то его будут удерживать специальные тиски.

Если объект сканирования неровный или не может стабильно лежать на горизонтальной поверхности, то его будут удерживать специальные тиски.

Механизм сканера бывает трёх различных форм:

- Каретка с фиксированной измерительной рукой, расположенной перпендикулярно, а измерение по осям происходит, пока рука скользит вдоль каретки. Эта система оптимальна для плоских или обычных выпуклых кривых поверхностей.

- Манипулятор с фиксированными составляющими и с высокоточными угловыми датчиками. Расположение конца измерительной руки влечет за собой сложные математические вычисления, касающиеся угла вращение шарнира запястья руки, а также угла разворота каждого из соединений руки. Этот механизм идеально подходит для зондирования углублений или внутренних пространств с небольшим входным отверстием.

- Одновременное использование предыдущих двух методов. К примеру, манипулятор можно совместить с кареткой, что позволить получить 3D-данные от больших объектов, обладающих внутренними полостями или перекрывающими друг друга поверхностями.

КИМ (координатно-измерительная машина) представляет собой яркий пример контактного 3D-сканера. Они используются в основном в производстве и могут быть сверхточными. К недостаткам КИМ можно отнести необходимость непосредственного контакта с поверхностью объекта. Поэтому существует возможность изменить предмет или даже повредить его. Это весьма важно в том случае, если сканируются тонкие или ценные предметы, например, исторические артефакты. Ещё один недостаток КИМ перед другими методами сканирования – медлительность. Перемещение измерительной руки с установленным зондом может оказаться очень медленным. Самый быстрый результат работы КИМ не превышает несколько сотен герц. В то же время, оптические системы, к примеру, лазерный сканер, может работать от 10 до 500 кГц.

Ещё одним примером могут послужит ручные измерительные зонды, с помощью которых оцифровывают глиняные модели для компьютерной анимации.

Устройство Лидар используется для того, чтобы сканировать здания, скалы и т. д., что дает возможность создавать их 3D-модели. Лазерный луч Лидара может использоваться в широком диапазоне: его головка поворачивается по горизонтали, а зеркало перемещается по вертикали. Сам же лазерный луч используется для того, чтобы измерить расстояние до первого объекта, на его пути.

д., что дает возможность создавать их 3D-модели. Лазерный луч Лидара может использоваться в широком диапазоне: его головка поворачивается по горизонтали, а зеркало перемещается по вертикали. Сам же лазерный луч используется для того, чтобы измерить расстояние до первого объекта, на его пути.

Бесконтактные активные сканеры

Активные сканеры используют определённые виды излучения или просто свет и сканируют объект через отражение света или прохождение излучения через объект или среду. В таких устройствах применяется свет, ультразвук или рентгеновские лучи.

Времяпролётные сканеры

Времяпролётный лазерный 3D-сканер – это активный сканер, который использует лазерный луч, чтобы исследовать объект. В основе этого типа сканера лежит времяпролётный лазерный дальномер. В свою очередь, лазерный дальномер определяет расстояние до поверхности объекта, исходя из времени пролёта лазера туда и обратно. Сам лазер используется для создания светового импульса, в то время как детектор измеряет время до того момента, пока свет не отразится. Учитывая, что скорость света (c) – величина постоянная, то зная время пролёта луча туда-обратно, можно определить расстояние, на которое переместился свет, оно будет в два раза больше расстояния между сканером и поверхностью объекта. Если (t) – это время полёта луча лазера туда-обратно, тогда расстояние будет равно (c*t\2). Точность времени пролёта лазерного луча 3D-сканера зависит от того, насколько точно мы можем измерить само время (t): 3,3 пикосекунды (приблизительно) необходимо для того, чтобы лазер преодолел 1 миллиметр.

Учитывая, что скорость света (c) – величина постоянная, то зная время пролёта луча туда-обратно, можно определить расстояние, на которое переместился свет, оно будет в два раза больше расстояния между сканером и поверхностью объекта. Если (t) – это время полёта луча лазера туда-обратно, тогда расстояние будет равно (c*t\2). Точность времени пролёта лазерного луча 3D-сканера зависит от того, насколько точно мы можем измерить само время (t): 3,3 пикосекунды (приблизительно) необходимо для того, чтобы лазер преодолел 1 миллиметр.

Лазерный дальномер определяет расстояние только одной точки в заданном направлении. Поэтому устройство сканирует все своё поле зрения по отдельным точкам за раз, меняя при этом направление сканирования. Менять направление лазерного дальномера можно либо путем вращения самого прибора, либо с помощью системы вращающихся зеркал. Зачастую используют последний метод, ведь он намного быстрее, точнее, а также легче в обращении. К примеру, времяпролётные 3D-сканеры могут измерять расстояние от 10 000 до 100 000 точек за одну секунду.

Времяпролётные девайсы также доступны в конфигурации 2D. В основном, это касается времяпролётных камер.

Триангуляционные сканеры

Принцип работы датчика лазерной триангуляции. Показано две позиции объекта.

Облако точек создаётся с помощью триангуляциии лазерной полосой.

Триангуляционные лазерные 3D-сканеры также относятся к активным сканерам, которые используют лазерный луч для того, чтобы прозондировать объект. Подобно времяпролётным 3D-сканерам триангуляционные устройства посылают на объект сканирования лазер, а отдельная камера фиксирует расположение точки, куда попал лазер. В зависимости от того, как далеко лазер продвигается по поверхности, точка появляется в различных местах поля зрения камеры. Эта технология названа триангуляцией потому, что лазерная точка, камера и сам лазерный излучатель образуют своеобразный треугольник. Известна длина одной стороны этого треугольника – расстояние между камерой и лазерным излучателем. Также известен угол лазерного излучателя. А вот угол камеры можно определить по расположению лазерной точки в поле обзора камеры. Эти 3 показателя полностью определяют форму и размер треугольника и указывают на расположение угла лазерной точки. В большинстве случаев, чтобы ускорить процесс получения данных, вместо лазерной точки пользуются лазерной полосой. Так, Национальный научно-исследовательский совет Канады был среди первых научных организаций, разработавших основы технологии триангуляционного лазерного сканирования ещё в 1978 году.

Также известен угол лазерного излучателя. А вот угол камеры можно определить по расположению лазерной точки в поле обзора камеры. Эти 3 показателя полностью определяют форму и размер треугольника и указывают на расположение угла лазерной точки. В большинстве случаев, чтобы ускорить процесс получения данных, вместо лазерной точки пользуются лазерной полосой. Так, Национальный научно-исследовательский совет Канады был среди первых научных организаций, разработавших основы технологии триангуляционного лазерного сканирования ещё в 1978 году.

Преимущества и недостатки сканеров

Как времяпролётные, так и триангуляционные сканеры обладают своими сильными и слабыми сторонами, что определяет их выбор для каждой конкретной ситуации. Преимущество времяпролётных устройств в том, что они оптимально подходят для работы на очень больших расстояниях вплоть до нескольких километров. Они идеальны для сканирования зданий или географических объектов. В то же время, к их недостаткам можно отнести точность измерений. Ведь скорость света довольно высока, поэтому при подсчете времени, которое требуется лучу, дабы преодолеть расстояние до и от объекта, возможны некоторые огрехи (до 1 мм). А это делает результаты сканирования приблизительными.

Ведь скорость света довольно высока, поэтому при подсчете времени, которое требуется лучу, дабы преодолеть расстояние до и от объекта, возможны некоторые огрехи (до 1 мм). А это делает результаты сканирования приблизительными.

Что же касается триангуляционных дальномеров, то у них ситуация с точностью до наоборот. Диапазон их действия составляет лишь несколько метров, а вот точность относительно высока. Такие устройства могут измерить расстояние с точностью до десятков микрометров.

Негативно на точность работы времяпролётных сканеров влияет исследование края объекта. Лазерный импульс посылается один, а отражается сразу из двух мест. Координаты рассчитываются, исходя из позиции самого сканера, при этом берётся среднее значение двух отражений луча лазера. Это приводит к тому, что точка будет определена в неправильном месте. При использовании сканеров с высоким разрешением шансы на то, что лазерный луч попадёт точно на край объекта возрастают, но при этом за краем появится шум, что негативно отразится на результатах сканирования. Сканеры с небольшим лучом могут решить проблему сканирования края, но у них ограничен диапазон действия, поэтому ширина луча превысит расстояние. Существует также специальное программное обеспечение, которое позволяет сканеру воспринимать только первое отражение луча, игнорируя при этом второе.

Сканеры с небольшим лучом могут решить проблему сканирования края, но у них ограничен диапазон действия, поэтому ширина луча превысит расстояние. Существует также специальное программное обеспечение, которое позволяет сканеру воспринимать только первое отражение луча, игнорируя при этом второе.

При скорости работы 10 000 точек за секунду сканеры с низким разрешением справятся с задачей в течение нескольких секунд. А вот для сканеров с высоким разрешением нужно сделать несколько миллионов операций, на что уйдут минуты. Стоит учитывать, что данные могут исказиться, если объект или сканер будут двигаться. Так, каждая точка фиксируется в определённый момент времени в определённом месте. Если объект или сканер переместится в пространстве, то результаты сканирования будут ложными. Поэтому так важно устанавливать и объект, и сканер, на фиксированной платформе, и свести возможность вибрации к минимуму. Следовательно, сканирование объектов в движении практически невыполнимо. Однако в последнее время ведутся активные исследования того, как можно компенсировать влияние вибрации на искажение данных.

Стоит учесть и тот факт, что при сканировании в одном положении в течение длительного времени небольшое смещение сканера может произойти из-за изменения температуры. Если сканер установлен на штативе и одна из сторон сканера подвержена сильному влиянию солнечных лучей, то в таком случае штатив будет расширяться, а данные сканирования будут постепенно искажаться с одной стороны на другую. Вместе с тем, некоторые лазерные сканеры обладают встроенными компенсаторами, которые противодействуют любому движению сканера во время работы.

Коноскопическая голография

В коноскопической системе лазерный луч проецируется на поверхность объекта, после чего луч отражается по той же траектории, но уже через коноскопический кристалл, и проецируется на ПЗС (прибор с зарядовой связью). В результате получается дифракционный образец, из которого с помощью частотного анализа можно определить расстояние до поверхности объекта. Основное преимущество коноскопической голографии в том, что для измерения расстояния нужен только один ход луча, что позволяет определить, к примеру, глубину небольшого отверстия.

Ручные лазерные сканеры

Ручные лазерные сканеры создают 3D-изображение по принципу триангуляции, описанному выше. Лазерный луч или полоса проецируются на объект из ручного излучателя, а сенсор (зачастую, ПЗС или координатно-чувствительный детектор) измеряет расстояние до поверхности объекта. Данные собираются относительно внутренней системы координат и следовательно для получения результатов, если сканер находится в движении, место положения устройства должно быть точно определено. Это можно сделать с помощью базовых пространственных объектов на сканируемой поверхности (наклеивающиеся отражающие элементы или природные особенности) или же посредством метода внешнего слежения. Последний способ зачастую принимает форму лазерного трекера (предоставляющего датчик положений) со встроенной камерой (для определения ориентации сканера). Также можно использовать фотограмметрию, обеспечивающуюся 3 камерами, которая придаёт сканеру шесть степеней свободы (возможность совершать геометрические движения в трехмерном пространстве). Обе техники, как правило, используют инфракрасные светодиоды, подключённые к сканеру. За ними наблюдают камеры через фильтры, обеспечивающие стойкость амбиентного освещения (отражение света с разных поверхностей).

Обе техники, как правило, используют инфракрасные светодиоды, подключённые к сканеру. За ними наблюдают камеры через фильтры, обеспечивающие стойкость амбиентного освещения (отражение света с разных поверхностей).

Данные сканирования собираются компьютером и записываются в качестве точек трехмерного пространства, которые после обработки преобразуются в триангулированную сетку. Затем система автоматизированного проектирования создаёт модель, используя для этого неоднородный рациональный B-сплайн, NURBS (специальная математическая форма для создания кривых и поверхностей). Ручные лазерные сканеры могут совмещать эти данные с пассивными датчиками видимого света, которые захватывают текстуру поверхности и ее цвет, что позволяет создать или провести обратный инжиниринг полноценной 3D-модели.

Структурированный свет

3D-сканеры, работающие по технологии структурированного света, представляют собой проекцию световой сетки непосредственно на объект, деформация этого рисунка и представляет собой модель сканируемого предмета. Сетка проецируется на объект с помощью жидкокристаллического проектора или другого постоянного источника света. Камера, расположенная чуть в стороне от проектора, фиксирует форму сети и вычисляет расстояние до каждой точки в поле зрения.

Сетка проецируется на объект с помощью жидкокристаллического проектора или другого постоянного источника света. Камера, расположенная чуть в стороне от проектора, фиксирует форму сети и вычисляет расстояние до каждой точки в поле зрения.

Сканирование структурированным светом до сих пор остаётся активной областью исследований, которой ежегодно посвящается довольно много научно-исследовательских работ. Идеальные карты также признаны полезными, как структурированные световые узоры, которые могут решить проблемы соответствия и позволяют не только обнаружить ошибки, но и исправить их.

Преимущество 3D-сканеров, использующих структурированный свет, в их скорости и точности работы. Вместо сканирования одной точки в один момент времени, структурированные сканеры сканируют одновременно несколько точек или все поле зрения сразу. Сканирование всего поля зрения занимает долю секунды, а сгенерированные профили являются более точными, чем лазерные триангуляции. Это полностью решает проблему искажения данных, вызванного движением. Кроме того, некоторые существующие системы способны сканировать даже движущиеся объекты в режиме реального времени. К примеру, VisionMaster – сканирующая система в формате 3D – обладает 5-мегапиксельной камерой, благодаря чему каждый кадр содержит 5 миллионов точек.

Кроме того, некоторые существующие системы способны сканировать даже движущиеся объекты в режиме реального времени. К примеру, VisionMaster – сканирующая система в формате 3D – обладает 5-мегапиксельной камерой, благодаря чему каждый кадр содержит 5 миллионов точек.

Сканеры, работающие в режиме реального времени, используют цифровую проекцию края и фазосдвигающую технику (одна из методик применения структурированного света), что позволяет захватить, восстановить и создать компьютерную модель с высокой плотностью деталей динамически изменяющихся объектов (к примеру, мимика) при 40 кадрах в секунду. Недавно был создан новый тип сканера. Различные модели могут быть использованы в этой системе. Частота кадров для захвата и обработки данных достигает 120 кадров в секунду. Этот сканер может обрабатывать и отдельные поверхности. Например, 2 движущиеся руки. Используя метод бинарной дефокусировки, скорость съемки может достигать сотен, а то и тысяч кадров в секунду.

Модулированный свет

При использовании 3D-сканеров на основе модулированного света световой луч, направленный на объект, постоянно меняется. Зачастую смена света проходит по синусоиде. Камера фиксирует отражённый свет и определяет расстояние до объекта, учитывая путь, который преодолел луч света. Модулированный свет позволяет сканеру игнорировать свет от других источников, кроме лазера, что позволяет избежать помех.

Зачастую смена света проходит по синусоиде. Камера фиксирует отражённый свет и определяет расстояние до объекта, учитывая путь, который преодолел луч света. Модулированный свет позволяет сканеру игнорировать свет от других источников, кроме лазера, что позволяет избежать помех.

Объемные техники

Медицина

Компьютерная томография (КТ) – специальный медицинский метод визуализации, который создаёт трехмерное изображение внутреннего пространства объекта, используя большую серию двухмерных рентгеновских снимков. По похожему принципу работает и магнитно-резонансная томография – ещё один приём визуализации в медицине, который отличается более контрастным изображением мягких тканей тела, чем КТ. Поэтому МРТ используют для сканирования мозга, опорно-двигательного аппарата, сердечно-сосудистой системы, поиска онкологии. Эти методики позволяют получить объемные воксельные модели, которые можно визуализировать , изменять и преобразовывать в традиционную 3D-поверхность используя алгоритмы экстракции изоповерхности.

Производство

Хотя МРТ, КТ или микротомография более активно используются в медицине, но они также активно применяются и в других областях для получения цифровой модели объекта и его окружения. Это важно, к примеру, для неразрушающего контроля материалов, реверс-инжиниринга или изучения биологических и палеонтологических образцов.

Бесконтактные пассивные сканеры

Пассивные сканеры не излучают свет, вместо этого они используют отраженный свет из окружающего пространства. Большинство сканеров этого типа предназначены для обнаружения видимого света, ведь это наиболее доступный вид окружающего излучения. Другие типы излучения, к примеру, инфракрасное, также может быть задействовано. Пассивные методы сканирования относительно дешёвые, ведь в большинстве случаев они не нуждаются в специальном оборудовании, достаточно обычной цифровой камеры.

Стереоскопические системы предусматривают использование 2-ух видеокамер, расположенных в разных местах, но в одном направлении. Анализируя различия в снимках каждой камеры, можно определить расстояние до каждой точки на изображении. Этот метод по своему принципу похож на стереоскопическое зрение человека.

Анализируя различия в снимках каждой камеры, можно определить расстояние до каждой точки на изображении. Этот метод по своему принципу похож на стереоскопическое зрение человека.

Фотометрические системы обычно используют одну камеру, которая производит съемку нескольких кадров при любых условиях освещения. Эти методы пытаются преобразовать модель объекта, чтобы восстановить поверхность по каждому пикселю.

Силуэтные техники используют контуры из последовательных фотографий трехмерного объекта на контрастном фоне. Эти силуэты экструдируют и преобразуют, чтобы получить видимую оболочку объекта. Однако этот метод не позволяет просканировать углубления в объекте (к примеру, внутреннюю полость чаши).

Существуют и другие методы, которые основаны на том, что пользователь сам обнаруживает и идентифицирует некоторые особенности и формы объекта, опираясь на множество различных изображений объекта, которые позволяют создать приблизительную модель этого объекта. Такие методы можно применять для быстрого создания трехмерной модели объектов простых форм, к примеру, здания. Сделать это можно, воспользовавшись одним из программных приложений: D-Sculptor, iModeller, Autodesk ImageModeler или PhotoModeler.

Сделать это можно, воспользовавшись одним из программных приложений: D-Sculptor, iModeller, Autodesk ImageModeler или PhotoModeler.

Этот вид 3D-сканирования основан на принципах фотограмметрии. К тому же, эта техника в некоторых моментах похожа на панорамную фотографию, за исключением того, что фотографии объекта сделаны в трехмерном пространстве. Таким образом, можно скопировать сам объект, а не делать серию фото из одной точки трехмерного пространства, что привело бы к воссозданию окружения объекта.

Реконструкция

Из облаков точек

Облака точек, которые создают 3D-сканеры, могут напрямую использоваться для измерений или визуализации в области архитектуры и конструирования.

Однако большинство приложений используют вместо полигональных 3D-моделей, моделирование поверхности объекта через неоднородный рациональный B-сплайн, NURBS или же редактируемые CAD-модели (также известные, как объемные (монолитные) модели.

- Модели из полигональной сетки: В полигональном представлении формы кривые поверхности состоят из множества небольших плоских поверхностей с гранями (яркий пример – шар на дискотеках). Полигональные модели весьма востребованы для визуализации в области АСТПП — автоматизированная система технологической подготовки производства (например, механическая обработка). Вместе с тем, такие модели довольно «тяжёлые» (вмещают большой объем данных) и их довольно сложно редактировать в таком формате. Реконструкция в полигональную модель предполагает поиск и объединение соседних точек прямыми линиями, пока не образуется непрерывная поверхность. Для этого можно использовать ряд платных и бесплатных программ (MeshLab, Kubit PointCloud для AutoCAD, 3D JRC Reconstructor, ImageModel, PolyWorks, Rapidform, Geomagic, Imageware, Rhino 3D и т.д.).

- Поверхностные модели: Этот метод представляет собой следующий уровень сложности в области моделирования. Здесь применяется набор кривых поверхностей, которые придают вашему объекту форму.

Это может быть NURBS, T-Spline или другие кривые объекты из топологии. Использование NURBS, преобразует, к примеру, сферу в ее математический эквивалент. Некоторые приложения предполагают ручную обработку модели, но программы более продвинутого класса предлагают также автоматический режим. Это вариант не только более легок в использовании, но и предоставляет возможность видоизменять модель при экспорте в систему автоматизированного проектирования (САПР). Поверхностные модели поддаются редактированию, но только в скульптурном отношении. Хорошо поддаются моделированию органические и художественные формы. Возможность моделирования поверхности представлена в программах Rapidform, Geomagic, Rhino 3D, Maya, T Splines.

Это может быть NURBS, T-Spline или другие кривые объекты из топологии. Использование NURBS, преобразует, к примеру, сферу в ее математический эквивалент. Некоторые приложения предполагают ручную обработку модели, но программы более продвинутого класса предлагают также автоматический режим. Это вариант не только более легок в использовании, но и предоставляет возможность видоизменять модель при экспорте в систему автоматизированного проектирования (САПР). Поверхностные модели поддаются редактированию, но только в скульптурном отношении. Хорошо поддаются моделированию органические и художественные формы. Возможность моделирования поверхности представлена в программах Rapidform, Geomagic, Rhino 3D, Maya, T Splines. - Объемные САПР-модели: С точки зрения инженерной и производственной перспективы, этот вид моделирования представляет собой полноценную оцифрованную форму параметрической САПР -модели. В конце концов, САПР – это общий «язык» промышленности, позволяющий описать, отредактировать и сохранить форму активов предприятия.

К примеру, в САПР сферу можно описать параметрическими функциями, которые легко редактировать, меняя их значение (скажем, радиус или центральную точку).

К примеру, в САПР сферу можно описать параметрическими функциями, которые легко редактировать, меняя их значение (скажем, радиус или центральную точку).

Эти САПР-модели не просто описывают оболочку или форму объекта, но они позволяют также воплотить проектный замысел (то есть, критические функции и их отношение к другим функциям). В качестве примера проектного замысла, не выраженного в форме, могут выступить ребристые болты тормозного барабана, которые должны быть концентричны с отверстием в центре барабана. Этот нюанс определяет последовательность и способ создания САПР-модели, поэтому инженер, учитывая эти особенности, будет разрабатывать болты, привязанные не к наружному диаметру, а наоборот, к центру. Таким образом, для создания подобной САПР-модели нужно соотнести форму объекта с проектным замыслом.

Существует несколько подходов, позволяющих получить параметрическую САПР-модель. Одни предполагают только экспорт NURBS-поверхность, оставляя САПР-инженеру завершить моделирование (Geomagic, Imageware, Rhino 3D). Другие используют данные сканирования для создания редактируемой и поддающейся проверке функций модели, которую можно полностью импортировать в САПР с неповреждённым полностью функциональным деревом, предоставляя завершенное слияние формы и проектного замысла САПР-модели (Geomagic, Rapidform). Тем не менее, другие САПР-приложения достаточно мощны, чтобы манипулировать ограниченным количеством точек или полигональными моделями в САПР-среде (CATIA, AutoCAD, Revit).

Другие используют данные сканирования для создания редактируемой и поддающейся проверке функций модели, которую можно полностью импортировать в САПР с неповреждённым полностью функциональным деревом, предоставляя завершенное слияние формы и проектного замысла САПР-модели (Geomagic, Rapidform). Тем не менее, другие САПР-приложения достаточно мощны, чтобы манипулировать ограниченным количеством точек или полигональными моделями в САПР-среде (CATIA, AutoCAD, Revit).

Из набора срезов формата 2D

3D-реконструкция головного мозга или глазных яблок по результатам КТ происходит по изображениям формата DICOM. Их особенность в том, что участки, на которых отображен воздух, или кости с большой плотностью сделаны прозрачными, а срезы накладываются в свободном интервале выравнивания. Внешнее кольцо биоматериала, окружающее мозг, состоит из мягких тканей кожи и мышц на внешней стороне черепа. Все срезы производятся на чёрном фоне. Поскольку они представляют собой простые 2D-изображения, то складываясь один ко одному при просмотре, границы каждого среза исчезают, благодаря своей нулевой толщине. Каждое DICOM-изображение представляет собой срез толщиной около 5 мм.

Каждое DICOM-изображение представляет собой срез толщиной около 5 мм.

КТ, промышленное КТ, МРТ или микроКТ сканеры создают не облако точек, а срезы формата 2D (именуемые «томограммой»), которые накладываются друг на друга, в результате чего образуется своеобразная 3D-модель. Есть несколько способов провести такое сканирование, которые зависят от требуемого результата:

- Объемный рендеринг: Разные части объекта обычно обладают различными пороговыми величинами и плотностью полутонов. Исходя их этого, трехмерную модель можно свободно сконструировать и отобразить на экране. Несколько моделей можно сделать из различных пороговых величин, позволяя разным цветам обозначать определённую часть объекта. Объемный рендеринг чаще всего применяется для визуализации сканируемого объекта.

- Сегментация изображений: Когда разные структуры обладают похожими величинами порога или полутонов, может оказаться невозможным разделить их просто посредством изменения параметров объемного рендеринга.

Решением проблемы станет сегментация – ручная или автоматическая процедура, которая удалит ненужные структуры с изображения. Специальные программы, поддерживающие сегментацию изображений, позволяют экспортировать сегментированные структуры в формат CAD или STL, что позволит продолжить с ними работу.

Решением проблемы станет сегментация – ручная или автоматическая процедура, которая удалит ненужные структуры с изображения. Специальные программы, поддерживающие сегментацию изображений, позволяют экспортировать сегментированные структуры в формат CAD или STL, что позволит продолжить с ними работу. - Сетка на основе анализа изображений: Когда для компьютерного анализа используются данные 3D-изображения (CFD и FEA), простая сегментация данных и создание сетки из САПР-файла может потребовать довольно много времени. Кроме того, некоторые типичные данные изображения могут, по сути, оказаться неподходящими для сложной топологии. Решение лежит в создании сетки на основе анализа изображений – это автоматизированный процесс генерации точного и реалистического геометрического описания данных сканирования.

Применение

Обработка материалов и производство

Лазерное 3D сканирование описывает общий способ измерения или сканирования поверхности посредством лазерной технологии. Оно применяется сразу в нескольких областях, отличаясь в основном мощностью лазеров, которые используются, и результатами самого сканирования. Низкая мощность лазера нужна, когда не должно оказываться влияние на сканируемую поверхность, например, если она нуждается только в оцифровке. Конфонкальное или 3D лазерное сканирование – это методы, позволяющие получить информацию о сканируемой поверхности. Ещё одно маломощное применение предполагает проекционную систему, которая использует структурированный свет. Она применяется для метрологии плоскости солнечной батареи, включающей вычисление напряжения с пропускной способностью более 2 000 пластин в час.

Оно применяется сразу в нескольких областях, отличаясь в основном мощностью лазеров, которые используются, и результатами самого сканирования. Низкая мощность лазера нужна, когда не должно оказываться влияние на сканируемую поверхность, например, если она нуждается только в оцифровке. Конфонкальное или 3D лазерное сканирование – это методы, позволяющие получить информацию о сканируемой поверхности. Ещё одно маломощное применение предполагает проекционную систему, которая использует структурированный свет. Она применяется для метрологии плоскости солнечной батареи, включающей вычисление напряжения с пропускной способностью более 2 000 пластин в час.

Мощность лазера, применяемого для лазерного сканирования оборудования в промышленности, составляет 1Вт. Уровень мощности обычно находится на уровне 200мВт или меньше.

Строительная промышленность

- Управление роботом: лазерный сканер выполняет функцию «глаз» робота

- Исполнительные чертежи мостов, промышленных предприятий, монументов

- Документирование исторических мест

- Моделирование места и планировка

- Контроль качества

- Обмер работ

- Реконструкция автотрасс

- Постановка метки уже существующей формы\состояния, дабы определить структурные изменения после экстремальных событий – землетрясения, воздействия корабля или грузовика, пожара.

- Создание ГИС (Географической информационной системы), карт и геоматики

- Сканирование недр в шахтах и карстовых пустотах

- Судебная документация

Преимущества 3D-сканирования

Создание 3D-модели посредством сканирования обладает следующими преимуществами:

- Повышает эффективность работы со сложными частями и формами

- Способствует проектированию продуктов при необходимости добавить часть, созданную кем-то другим.

- Если САПР-модели устареют, 3D-сканирование обеспечит обновлённую версию

- Замещает пропущенные или отсутствующие части

Индустрия развлечений

3D-сканеры активно используются в индустрии развлечений для создания цифровых 3D-моделей в кинематографе и видеоиграх. Если у создаваемой модели есть аналог в реальном мире, то сканирование позволит создать трехмерную модель гораздо быстрее, нежели разработка этой же модели посредством 3D-моделирования. Довольно часто деятели искусства сперва лепят физическую модель, которую затем сканируют, чтобы получить цифровой эквивалент, вместо того, чтобы создавать такую модель на компьютере.

Обратная разработка (реверс-инжиниринг)

Реверс-инжиниринг механических компонентов требует весьма точной цифровой модели объектов, которые нужно воссоздать. Это хорошая альтернатива тому, чтобы множество точек цифровой модели преобразовать в полигональную сетку, использовать набор плоских и кривых поверхностей NURBS или же, что идеально для механических компонентов, создавать объемную САПР-модель. 3D-сканер может использоваться для того, чтобы привести в цифровую модель объекты, свободно меняющие форму. Также как и призматическую конфигурацию, для которой обычно используют координатно-измерительную машину. Это позволит определить простые размеры призматической модели. Эти данные в дальнейшем обрабатываются посредством специальных программ для обратного инжиниринга.

3D печать

3D-сканеры также находят активное применение в сфере 3D печати, так как позволяют в короткие сроки создавать достаточно точные 3D модели различных объектов и поверхностей, пригодные для последующей доработки и печати. В этой сфере используются как контактный, так и бесконтактный методы сканирования, оба метода имеют определенные преимущества.

В этой сфере используются как контактный, так и бесконтактный методы сканирования, оба метода имеют определенные преимущества.

Культурное наследие

Пример копирования реального объекта посредством 3D-сканирования и 3D-печати. Существует множество исследовательских проектов, которые проводились с применением сканирования исторических мест и артефактов для их документирования и анализа. Совместное использование 3D-сканирования и 3D-печати позволяет копировать реальные объекты без использования традиционного гипсового слепка, который во многих случаях может повредить ценный или деликатный артефакт культурного наследия. Скульптура фигуры слева была оцифрована с помощью 3D-сканера, а полученные данные преобразовывали в программе MeshLab. Полученная цифровая 3D-модель была напечатана посредством машины для быстрого прототипирования, которая позволяет создавать реальную копию исходного объекта.

Микеланджело

Существует множество исследовательских проектов, которые проводились с применением сканирования исторических мест и артефактов для их документирования и анализа.

В 1999 году 2 разных исследовательских группы начали сканировать статуи Микеланджело. Стэндфордский университет вместе с группой, возглавляемой Марком Левоем, использовал обычный лазерный триангуляционный сканер, созданный компанией Cyberware специально для того, чтобы просканировать статуи Микеланджело во Флоренции. В частности, знаменитый Давид, «Рабы» и ещё 4 статуи из часовни Медичи. Сканирование производится с плотностью точек равной 0,25 мм, достаточной для того, чтобы увидеть следы от долота Микеланджело. Столь детальное сканирование предполагает получения огромного количества данных (около 32 гигабайт). На их обработку ушло около 5 месяцев.

Примерно в это же время работала исследовательская группа от компании IBM, под руководством Х.Рашмейера и Ф.Бернардини. Перед ними встала задача просканировать скульптуру «Флорентийская пьета», чтобы получить как геометрические данные, так и информацию о цвете. Цифровая модель, полученная в результате сканирования Стэндфордского университета, была полностью использована в 2004 году для дальнейшего восстановления статуи.

Применение в медицине CAD/CAM

3D-сканеры активно используются в ортопедии и стоматологии для создания 3D-формы пациента. Постепенно они заменяют собой устаревшую гипсовую технологию. Программное обеспечение CAD/CAM применяется для создание протезов и имплантатов.

Многие стоматологии используют CAD/CAM, а также 3D-сканеры для захвата 3D-поверхности средства для зубов (в естественных условиях или в пробирке), для того, чтобы создать цифровую модель с помощью САПР-технологий или же CAM-методов (к примеру, для фрезерного станка под управление ЧПУ (числовое программное управление), а также 3D-принтера). Такие системы предназначены для облегчения процесса 3D-сканирования препарата в естественных условиях с дальнейшим его моделированием (например, для коронки, пломбы или инкрустации).

Обеспечение качества и промышленная метрология

Оцифровка объектов реального мира имеет огромное значение в различных областях применения. Весьма активно 3D-сканирование применяется в промышленности для обеспечения качества продукции, к примеру, для измерения геометрической точности. Преимущественно все промышленные процессы, такие как сборка, являются довольно сложными, они также отличаются высокой степенью автоматизации и обычно основаны на CAD (автоматизированное проектирование данных). Проблема в том, что та же степень автоматизации требуется и для обеспечения качества. Яркий пример, автоматизированная сборка современных автомобилей, ведь они состоят из множества частей, которые должны точно совпадать друг с другом.

Весьма активно 3D-сканирование применяется в промышленности для обеспечения качества продукции, к примеру, для измерения геометрической точности. Преимущественно все промышленные процессы, такие как сборка, являются довольно сложными, они также отличаются высокой степенью автоматизации и обычно основаны на CAD (автоматизированное проектирование данных). Проблема в том, что та же степень автоматизации требуется и для обеспечения качества. Яркий пример, автоматизированная сборка современных автомобилей, ведь они состоят из множества частей, которые должны точно совпадать друг с другом.

Оптимальный уровень производительности гарантируется системами обеспечения качества. В особенной проверки нуждаются геометрические металлические детали, ведь они должны быть правильного размера, подходить к друг другу, чтобы обеспечить надёжную работу.

В высокоавтоматизированных процессах результаты геометрических измерений передаются на машины, которые производят соответствующие объекты. Из-за трения и других механических процессов, цифровая модель может немного отличаться от реального объекта. Для того, чтобы автоматически фиксировать и оценивать эти отклонения, произведённые детали нужно заново сканировать. Для этого и применяются 3D-сканеры, которые создают модель-образец, с которой сравниваются полученные данные.

Процесс сравнения 3D-данных и CAD-модели называют CAD-сравнением, и может быть полезным методом для определения уровня износа пресс-форм и станков, точности окончательной сборки, анализа разрывов, а также объемной поверхности разобранной детали. В настоящее время лазерные триангуляционные сканеры, устройства, использующие структурированный свет и сканирование контактов являются ведущими технологиями, которые применяются в промышленных целях. Контактные методы сканирования, хоть и являются самым медленным, но наиболее точным вариантом.

Если у вас есть потребность в услугах 3D-сканирования и/или последующем реверс-инжиниринге, пишите нам на почту [email protected].

Page not found | Официальная служба поддержки Avast

For the best Support Center experience, JavaScript must be turned on in your browser settings

При совершении покупок в магазине Avast вы можете получить уведомление о том, что вам необходимо разрешить использование JavaScript и/или файлы cookie в своем браузере. Это связано с тем, что магазин Avast не может загружаться и правильно работать без включения этих настроек.

Чтобы разрешить использование JavaScript и/или файлов cookie, обратитесь к информации в соответствующем разделе ниже в зависимости от вашего браузера.

Google Chrome

Разрешение использования JavaScript

Инструкции по разрешению использования JavaScript на всех сайтах, которые вы посещаете с помощью Google Chrome, приведены в разделе Шаг 2. Включите JavaScript справочной статьи Google Chrome, приведенной ниже.

Если вы хотите включить JavaScript только для веб-страниц домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению настройками файлов cookie в Google Chrome приведены в разделе Как изменить настройки файлов cookie справочной статьи Google Chrome, приведенной ниже.

Mozilla Firefox

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Mozilla Firefox для всех сайтов. Если вы отключили JavaScript с помощью расширения браузера, которое позволяет настраивать параметры JavaScript, вам необходимо повторно включить JavaScript с помощью этого расширения. Более детальную информацию о настройках JavaScript в Mozilla Firefox можно найти в статье из поддержки Mozilla ниже.

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie для всех сайтов, которые вы посещаете с помощью Mozilla Firefox, приведены в статье поддержки Mozilla, указанной ниже.

Если вы хотите разрешить файлы cookie только для веб-страниц домена avast.com, выполните следующие шаги.

- Откройте любую страницу домена avast.com в окне своего браузера (любой URL-адрес, который начинается с avast.com).

- Нажмите значок щита слева от адресной строки.

- Нажмите синий (ВКЛ.) ползунок рядом с элементом Улучшенная защита от отслеживания на этом сайте ВКЛЮЧЕНА, чтобы он стал серым (ВЫКЛ.)

Файлы cookie будут разрешены для всех веб-страниц домена avast.com.

Safari

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Safari для всех сайтов. Если вы самостоятельно отключили JavaScript, выполните следующие действия для включения этой функции.

- Убедитесь, что окно Safari открыто и активно.

- Нажмите Safari ▸ Настройки… в левой части строки меню.

- Выберите панель Безопасность и убедитесь, что рядом с элементом Разрешить JavaScript установлен флажок.

Использование JavaScript будет разрешено для всех сайтов, которые вы посещаете с помощью Safari.

Разрешение использования файлов cookie

В Safari нет возможности разрешить использование файлов cookie для определенных сайтов. Однако вы можете управлять общими настройками файлов cookie, которые применяются ко всем сайтам, посещаемым вами с помощью Safari. Более детальную информацию о доступных вариантах можно найти в статье поддержки Apple, приведенной ниже.

Microsoft Edge

Информация ниже применима к новой версии Microsoft Edge (версия 79.0.309 или новее).

Разрешение использования JavaScript

Чтобы включить JavaScript для всего домена avast.com, выполните следующие действия.

- Откройте

...Меню (три точки) ▸ Настройки. - Выберите Файлы cookie и разрешения сайтов ▸ JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie, применимыми ко всем сайтам, которые вы посещаете с помощью Microsoft Edge, приведены в справочной статье Microsoft, указанной ниже.

Если вы хотите разрешить файлы cookie только для домена avast.com, выполните следующие шаги.

- Откройте

...Меню (три точки) ▸ Настройки. - Выберите Файлы cookie и разрешения сайтов ▸ Файлы cookie и данные сайта.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Avast Secure Browser

Разрешение использования JavaScript

Информация о том, как разрешить всегда использовать JavaScript на определенных сайтах в Avast Secure Browser, приведена в статье ниже.

Разрешение использования файлов cookie

Информация о том, как разрешить всегда использовать файлы cookie на определенных сайтах в Avast Secure Browser, приведена в статье ниже.

Opera

Разрешение использования JavaScript

Чтобы разрешить использование JavaScript на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление JavaScript на страницах в статье справки Opera, приведенной ниже.

Если вы хотите разрешить JavaScript только для домена avast.com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Чтобы разрешить использование файлов cookie на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление файлами cookie на страницах в статье справки Opera, приведенной ниже.

Если вы хотите разрешить файлы cookie только для домена avast.com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите Файлы cookie и данные сайта.

- Нажмите кнопку Добавить рядом с элементом Сайты, которые всегда могут использовать файлы cookie.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com будет отображаться в вашем списке сайтов, которые всегда могут использовать файлы cookie. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

- Все платные продукты Avast в сегменте потребительских решений

- Microsoft Windows 10 Home / Pro / Enterprise / Education — 32- или 64-разрядная версия

- Microsoft Windows 8.1 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 8 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 7 Home Basic / Home Premium / Professional / Enterprise / Ultimate — SP 1, 32- или 64-разрядная версия

2.2. Компоненты современного антивируса. Защита вашего компьютера

2.2. Компоненты современного антивируса

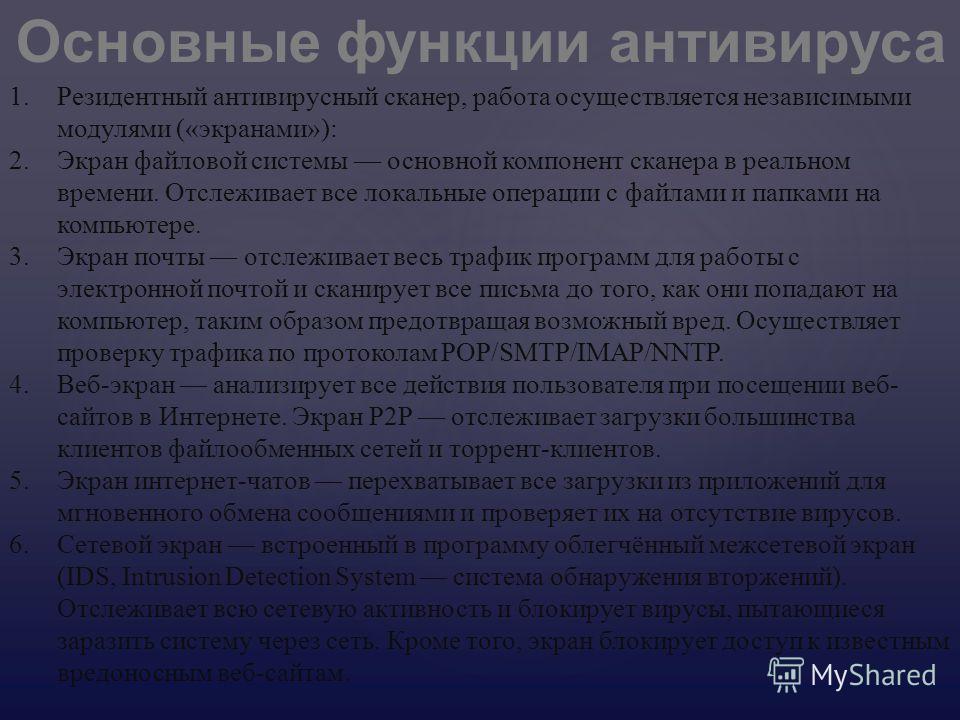

Сегодняшний антивирус состоит из нескольких компонентов, каждый из которых отвечает за обнаружение вирусов на определенном участке работы.

В процессе развития состав этих компонентов изменялся, добавлялись новые и удалялись не отвечающие требованиям времени.

• Первый и основной антивирусный компонент – сканер (On-Demand Scanner). Задачей сканера является проверка по требованию пользователя файлов, памяти и загрузочных секторов на наличие вирусов. Сканер необходимо периодически запускать для проверки имеющихся файлов и при получении новых.

До недавнего времени практически все тесты антивирусов включали время, за которое антивирусный сканер проверял жесткий диск компьютера, и количество выявленных вирусов. Компании – разработчики антивирусов шли на различные хитрости. Например, известна история, что в антивирусе Dr. Solomon был специальный режим для работы с тестовыми коллекциями, позволявший ему побеждать. Сейчас скорость работы не является основным показателем, главное – это качество выявления вирусов. Чтобы несколько раз не проверять файлы, которые не изменялись со времени предыдущей проверки, сканеры ведут специальную базу данных.

• Пользователи часто забывают проверять принесенные дискеты и диски. Именно по этой причине был разработан страховочный компонент антивируса – монитор(On-Access Scanner).

В отличие от сканера, монитор постоянно находится в оперативной памяти и автоматически проверяет файлы в реальном времени. Когда пользователь пытается запустить программу, монитор перехватывает запрос, проверяет файл на наличие вирусов и, если он чист, разрешает дальнейшее выполнение. Одни мониторы контролируют файлы только в процессе запуска, другие проверяют все, с чем работает пользователь, а также изменяемые и закрываемые файлы.

Совет

Обязательно проследите, чтобы в используемом антивирусе был включен монитор, так как он автоматически проверяет все файлы, с которыми вы работаете.

Первое время в составе антивирусов были только файловые мониторы, но так как для распространения вирусов часто используется электронная почта, появились почтовые мониторы, которые автоматически активизируются, когда пользователь принимает и отправляет почту.

В составе антивирусов могут быть также другие мониторы, контролирующие отдельные приложения (например, Microsoft Office) или сервисы.

Монитор предоставляет пользователю большую безопасность и очень удобен, так как предупреждает пользователя только когда сталкивается с проблемой, а все проверки происходят незаметно. Однако именно монитор нагружает систему, часто вызывая раздражение пользователя, и становится причиной отключения антивируса, чтобы он не мешал работе. Работа монитора часто является определяющей при выборе антивируса, так как в различных решениях он по-разному нагружает систему.

• Еще один компонент антивируса – ревизор изменений. Его задача – отслеживать изменения в важных системных файлах. Если охраняемый файл изменился, это может означать, что в системе не все в порядке, о чем антивирус предупреждает пользователя. Если монитор загружен, а пользователь не изменял системные файлы, такая ситуация может означать, что компьютер заражен неизвестным вирусом, и первое, что необходимо сделать, – это обновить антивирусные базы и проверить систему.

Данный текст является ознакомительным фрагментом.

Продолжение на ЛитРесСканеры уязвимостей сети — обзор мирового и российского рынков

Сканеры уязвимостей (или сканеры защищённости) давно стали обязательными инструментами специалистов по информационной безопасности. На сегодняшний день на рынке представлено значительное количество таких продуктов как российского, так и зарубежного производства. Попробуем разобраться в этом многообразии и сделать выводы.

- Введение

- Для чего нужны сканеры уязвимостей

- Мировой рынок сканеров уязвимостей

- Российский рынок сканеров уязвимостей

- Обзор отечественных сканеров уязвимостей

- 5.1. MaxPatrol 8

- 5.2. RedCheck

- 5.3. ScanOVAL

- 5.4. XSpider

- 5.5. «Ревизор сети»

- 5.6. «Сканер-ВС»

- Обзор зарубежных сканеров уязвимостей

- 6.1. F-Secure Radar

- 6.2. GFI LanGuard

- 6.3. Nessus Professional

- 6.4. Nexpose Vulnerability Scanner

- 6.5. Qualys Vulnerability Management

- 6.6. Tenable.io

- 6.7. Tripwire IP360

- 6.8. Vulnerability Control

- Обзор сканеров уязвимостей с открытым исходным кодом

- 7.1. Nikto

- 7.2. OpenVAS

- Выводы

Введение

Наличие уязвимостей в информационных системах, узлах инфраструктуры или элементах комплекса защиты информации является большой проблемой для подразделений ИТ и ИБ. Конечно, поиском брешей можно заниматься вручную, но это будет крайне трудозатратный процесс, который займёт много времени при высокой вероятности что-нибудь не заметить.

Поэтому лучше всего использовать автоматические средства для поиска уязвимостей и слабых мест в информационной инфраструктуре предприятия, такие как сканеры защищённости или сканеры уязвимостей. В настоящее время инструменты подобного класса позволяют решать задачи широкого профиля. Это — и сканирование сети, и перебор паролей, и поиск неустановленных патчей и небезопасных версий ПО, и обнаружение паролей и учётных записей, установленных по умолчанию, и поиск открытых портов и запущенных небезопасных служб, а также отслеживание других элементов, которые потенциально несут угрозу информационной безопасности. Также данные инструменты поддерживают большое количество операционных систем, средств защиты информации, сетевого оборудования и прочих объектов, чтобы максимально охватить инфраструктуру предприятия.